Firewall

Der Türsteher im NetzwerkKomplette Abschottung kaum möglich

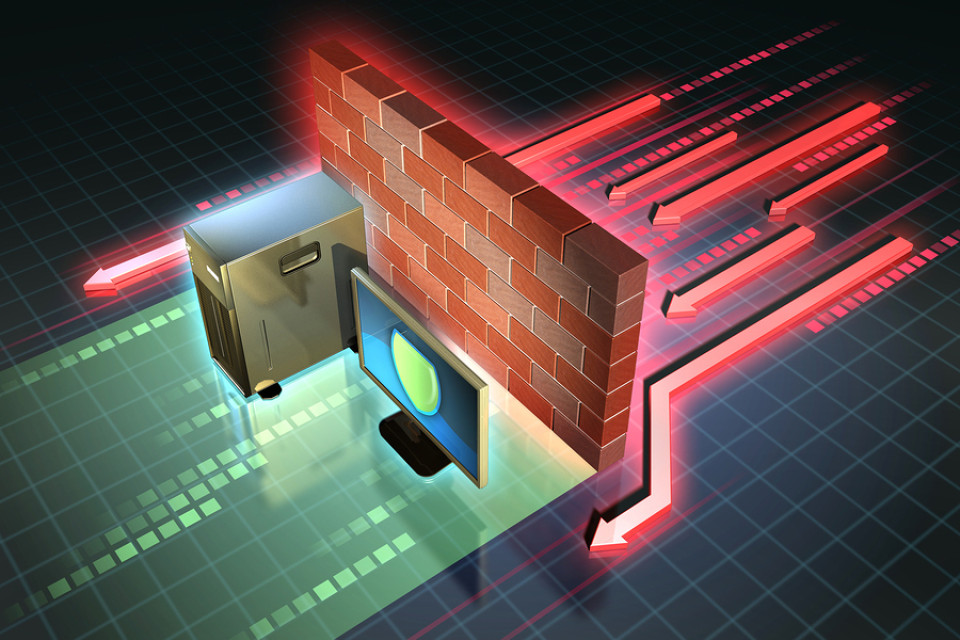

Eine vollständige Trennung eines Computers oder eines internen Netzes von Netzwerkdiensten außerhalb des eigenen Einflussbereichs ist heute kaum möglich. Sicher, ein Computer lässt sich auch „stand alone“ ohne Internetverbindung betreiben. Dafür muss man nur das Netzwerkkabel ziehen und ein eventuell vorhandenes WLAN-Modul deaktivieren. Software gelangt aber heute meist nicht mehr per Datenträger auf den Rechner, sondern über einen Download, und wird auch so aktuell gehalten. Lizenzrechte werden online geprüft, neue Funktionen hinzugefügt und Sicherheitslücken geschlossen. Daten liegen nicht mehr nur lokal ab, sondern werden auch in der Cloud gespeichert. All das erfordert eine ständige Verbindung nach draußen. Die Firewall stellt einen Filter dar, der zwischen „gutem“ und „bösem“ Datenverkehr zu unterscheiden versucht. Er wirkt dabei in beide Richtungen und orientiert sich hauptsächlich an den übermittelten Adressen der Kommunikationspartner.

Diverse technische Unterschiede

Einen Angriff erkennt die Firewall also nicht direkt, sie unterscheidet nur erwünschte von unerwünschten Kontakten. Wie genau die Firewall funktioniert, hängt vom jeweiligen Konzept ab. Man unterscheidet beispielsweise die interne Firewall (Personal Firewall) auf dem zu schützenden Computer selbst von der externen Firewall (Netzwerk- oder Hardware-Firewall) auf einem separaten Gerät. Die von Firewalls eingesetzten Techniken entwickeln sich weiter – im ständigen Wettlauf mit Hackern. Einfache Firewalls der ersten Generation beschränken sich darauf, Datenpakete auf verdächtige IP-Adressen und sogenannte Portnummern zu prüfen. Was nicht sauber aussieht, wird nichts ins interne Netz weitergeleitet. Fortgeschrittene Systeme beschränken sich nicht auf diese Prüfung, die nur den Kopf (Header) der Datenpakete umfasst. Sie analysieren zusätzlich den Datenstrom selbst. Das wird als Deep Packet Inspection (DPI) bezeichnet.

Nur ein Baustein im Gesamtkonzept

Mit DPI werden Teile der Funktionalität eines Virenscanners abgedeckt. Wie tief die Prüfung tatsächlich geht, hängt sehr vom jeweiligen Anbieter ab. Keinesfalls darf man sich allein auf die Firewall verlassen, wenn es um die IT-Sicherheit geht. Ein Fernzugriff auf Netzwerkdienste wie etwa ActiveX-Grafiken innerhalb von Webseiten lässt sich bei einigen Firewalls blockieren. Viren und Trojaner, die beispielsweise in E-Mails versteckt sind, kann eine Firewall aber nicht abwehren. Hier hilft nur die Installation einer umfassenden Security Suite und ihre laufende Aktualisierung.